APK签名证书是用于验证Android应用包(APK)的真实性和完整性的一种机制。在发布Android应用之前,开发者需要对应用进行签名,以确保应用内容不被篡改,并且能够验证应用的来源。

APK签名证书采用非对称加密算法,其中包括公钥和私钥。开发者使用私钥对应用进行签名,而该签名可以使用公钥进行验证。在应用发布过程中,应用市场或用户可以使用公钥来验证应用的签名是否与开发者提供的相符。如果签名相符,则可以信任应用的来源和内容。

下面将详细介绍APK签名证书的校验过程:

1. 创建密钥对:

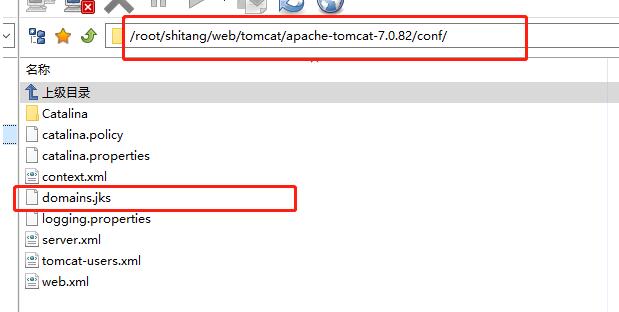

首先,开发者需要生成一个密钥对,包括一个私钥和一个与之对应的公钥。这个密钥对通常使用Java KeyStore(JKS)格式存储,私钥必须保密,而公钥可以与他人共享。

2. 对APK文件进行签名:

开发者使用私钥对APK文件进行签名,这一步可以通过Android开发工具包(ADK)提供的命令行工具或集成开发环境(IDE)实现。签名的过程包括计算APK文件的哈希值,并使用私钥对哈希值进行加密。

3. 在APK中添加签名:

签名过程完成后,开发者将签名添加到APK文件中。APK文件是一个压缩包,包含了应用的所有资源和代码。签名通常添加到APK文件的META-INF目录下的MANIFEST.MF文件中,该文件记录了APK文件的所有文件的哈希值。

4. 验证签名:

验证签名是通过比对APK文件中的签名和公钥进行的。验证过程包括以下几个步骤:

a. 提取APK中的签名信息;

b. 使用公钥对签名进行解密,得到哈希值;

c. 计算APK文件的哈希值;

d. 比较解密得到的哈希值和计算得到的哈希值;

e. 如果两者一致,则认为签名有效。

如果签名验证通过,说明应用没有被篡改,可以信任应用的来源和内容。如果签名验证失败,说明应用可能被篡改或来自不可信的来源,可以拒绝安装或运行。

值得注意的是,签名证书有一个有效期,一般为一年或更长。在证书到期之前,开发者需要更新证书,并重新签名应用。这意味着,如果开发者在发布过程中不小心删除了私钥或私钥泄露,那么将无法为应用提供有效的签名,从而无法被验证。

总结起来,APK签名证书是用于验证Android应用真实性和完整性的一种机制。开发者使用私钥对APK文件进行签名,而公钥用于验证签名的有效性。通过校验签名可以保护用户不接收到被篡改或伪装的应用。同时,开发者需要注意密钥的保管和更新,以确保签名的有效性和安全性。