反编译是指将已经编译好的程序(如APK文件)进行解析,获得其中的源代码和资源文件等信息的过程。在互联网领域,反编译APK文件常用于分析和修改应用程序,以逆向工程的方式了解其中的实现原理。

下面将详细介绍反编译APK文件并进行打包签名的步骤和原理:

1. 安装反编译工具:首先,需要安装一款专门用于反编译APK文件的工具。其中,比较常用的工具有apktool和dex2jar等。

2. 反编译APK文件:使用安装好的反编译工具,将目标APK文件进行反编译。在反编译的过程中,工具会将APK文件解析成类似于源代码结构的文件和资源文件。

3. 查看源代码:打开反编译工具生成的源代码文件,可以看到原本被编译的Java源代码,以及其中的类、方法和变量等信息。这些信息可以帮助我们了解应用程序的功能和实现逻辑。

4. 修改源代码:如果需要对应用程序进行修改,可以根据需求对反编译生成的源代码进行编辑。修改后的代码将会在后续的步骤中重新编译。

5. 重新编译APK文件:完成对源代码的修改后,需要将修改后的源代码重新编译成APK文件。此时,反编译工具会将修改后的源代码进行重新编译,并生成新的APK文件。

6. 进行打包签名:生成新的APK文件后,需要进行打包签名以保证应用程序的真实性和安全性。

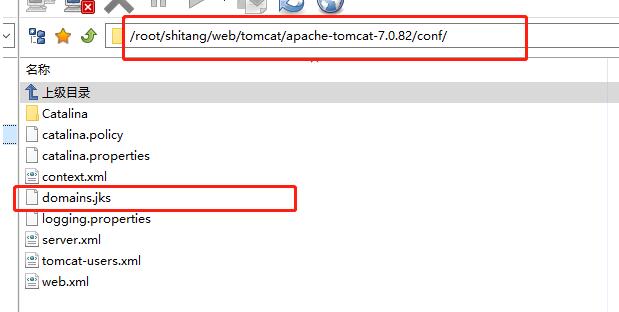

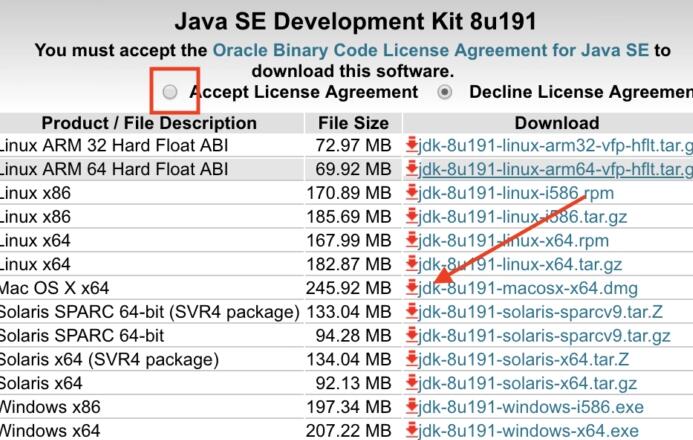

- 首先,需要生成一个私钥和证书用于签名。可以使用Java的keytool命令生成一个KeyStore文件,并在其中创建一个私钥和证书。

- 然后,使用Android的工具zipalign对APK文件进行优化对齐。

- 最后,使用Android Debug Bridge(adb)工具通过以下命令进行签名:

```

jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore yourkeystore.keystore your.apk alias_name

```

这里的yourkeystore.keystore是上一步生成的KeyStore文件,your.apk是优化对齐后的APK文件,alias_name是KeyStore中创建的私钥和证书的别名,需要输入密码进行确认。

完成打包签名后,新生成的APK文件即是修改后的应用程序。可以安装并测试,验证修改是否生效。

需要注意的是,反编译和修改他人的APK文件涉及到程序的版权等法律问题,请务必遵守相关法律法规,仅在合法的范围内进行操作。同时,修改应用程序可能导致应用程序的功能异常、安全性降低等问题,请谨慎操作。