APK签名是为了确保APK文件的完整性和来源可信性而进行的一项操作。在Android应用开发过程中,APK签名是必不可少的环节。

APK签名的原理是使用一个私钥对APK文件进行加密,生成数字签名。当用户在安装APK时,系统会验证该签名的有效性,以判断APK文件是否被篡改过或者被第三方恶意修改。如果签名验证成功,系统会安装APK文件;如果签名验证失败,会提示用户安装失败或者有安全风险的警告。

APK签名的文件通常包括以下几个部分:

1. META-INF目录:该目录下包含了签名密钥的信息文件,如MANIFEST.MF和CERT.RSA等。

2. 证书文件:使用数字证书机构颁发的证书文件,有一定的有效期,并需要保密。

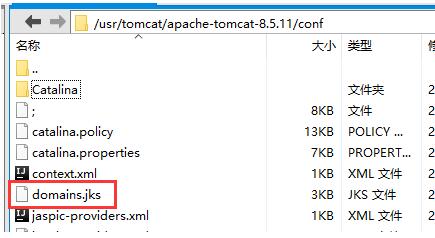

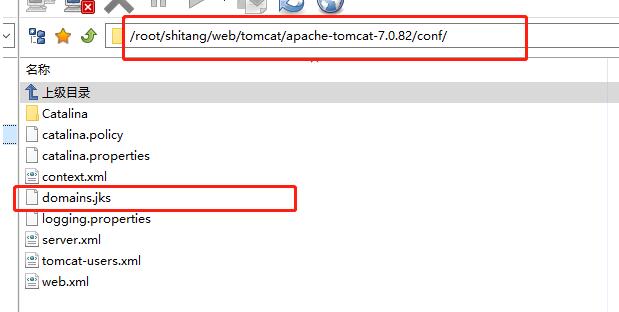

3. 私钥文件:使用工具生成或导入的私钥文件,通常是.keystore或.jks文件。

以下是修改APK签名的步骤:

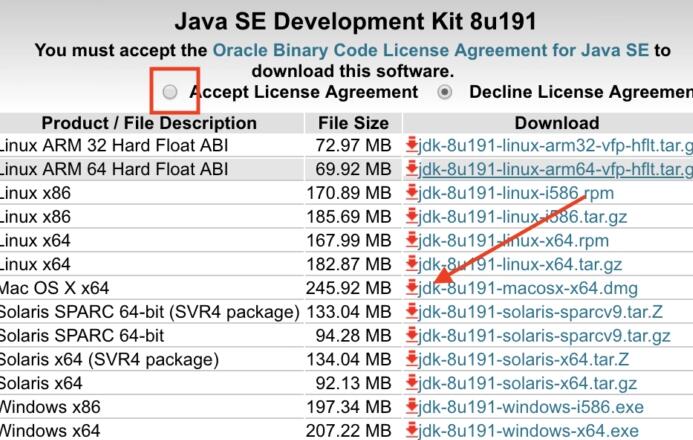

1. 生成新的密钥:使用Java的keytool工具生成一个新的.keystore文件或.jks文件,其中包含了公钥和私钥。在命令行中运行以下命令生成.keystore文件:

```

keytool -genkeypair -keystore

```

2. 删除原来的签名:使用APK签名工具apktool或者其他反编译工具将APK文件反编译为可编辑的资源文件。

3. 替换签名文件:将META-INF目录下的文件删除,并将新生成的.keystore文件拷贝到META-INF目录下,并将其重命名为CERT.RSA。

4. 重新签名APK:使用Android SDK中的 jarsigner 工具对APK进行重新签名,并指定新生成的.keystore文件路径和别名:

```

jarsigner -verbose -sigalg SHA1withRSA -digestalg SHA1 -keystore

```

5. 对签名后的APK进行优化:使用zipalign工具对签名后的APK进行优化和压缩:

```

zipalign -v 4 <签名后的APK文件路径> <优化后的APK文件路径>

```

上述步骤简要介绍了修改APK签名的过程,但实际操作中可能会遇到一些问题,比如证书的有效期、密钥的保密等,需要开发人员针对具体情况进行调整和处理。在进行APK签名修改时,一定要注意保护好私钥文件的安全性,防止泄露或被恶意使用。

总的来说,对APK签名的修改主要包括生成新的密钥、删除原签名、替换签名文件、重新签名APK和优化APK等步骤。这些操作需要开发人员具备一定的安卓开发和命令行操作的知识,同时也需要谨慎处理,避免对APK文件的完整性和来源可信性造成破坏。