APK(Android Package)签名效验是Android系统中一项重要的机制,用于确保APK文件的完整性和来源的可信度。APK签名采用数字签名的方式,以确保APK文件没有被篡改或者来源可靠。

APK签名原理:

APK签名机制基于非对称加密算法,主要包括以下几个步骤:

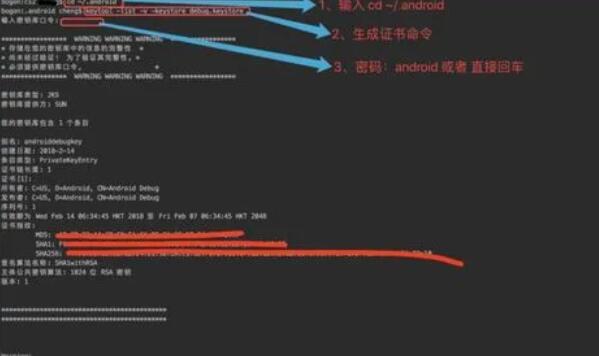

1. 开发者生成自己的密钥对:开发者首先需要使用密钥工具(例如Java的keytool)生成自己的密钥对,包括一个私钥和一个公钥。

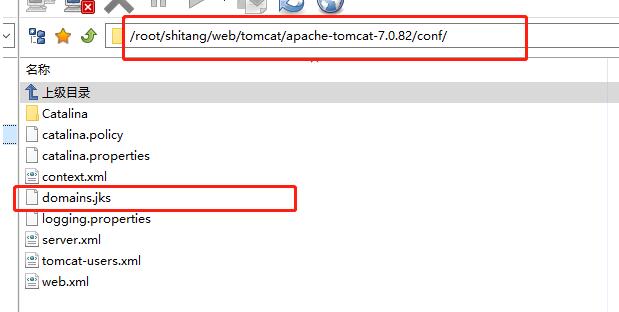

2. 生成证书:使用私钥和相关信息,开发者可以生成包含公钥和其他元数据的数字证书。这个数字证书就是APK最终用来验证签名的文件。

3. 对APK文件进行签名:开发者使用私钥对APK文件进行加密,生成一个签名文件。这个签名文件包含了APK的摘要、证书和开发者的公钥。

4. 公钥验证:当用户下载并安装APK文件时,系统会从APK文件中提取出签名文件。然后使用开发者的公钥来验证签名文件的完整性和来源的可信度。

APK去除签名效验的方法:

在某些情况下,对APK进行签名可能会带来一些不便,比如在调试过程中频繁修改APK文件。下面介绍两种常见的去除APK签名效验的方法:

1. 修改AndroidManifest.xml文件:

可以将AndroidManifest.xml文件中的android:debuggable属性设置为true。这样系统在安装过程中将会忽略对APK的签名验证。这种方法比较简单,但是需要对APK进行二次编译才能生效。

2. 使用工具去除签名效验:

还可以使用一些第三方工具来去除APK的签名效验,比如apktool。apktool是一个反编译和回编译APK文件的开源工具。使用apktool反编译APK文件后,可以删除或者修改签名文件,然后使用apktool回编译APK文件。这样就能够去除签名效验。

需要注意的是,去除APK签名效验可能会带来潜在的安全隐患,因为系统无法判断APK文件的完整性和来源的可信度。只有在特定的调试或开发场景中才应该使用这些方法。

总结:

APK签名效验是保障Android应用程序完整性和可靠性的重要机制。在开发和调试过程中,可以使用一些方法去除APK签名效验,但必须注意安全问题。有了对APK签名效验原理的了解,我们可以更好地理解APK文件的安全性和可信度。