apk签名验校是一种用于验证Android应用程序的完整性和身份的重要机制。在Android开发过程中,开发者使用私钥对应用程序进行签名,然后将签名后的应用程序文件发布给用户。当用户安装应用程序时,系统会自动检查应用程序的签名,并与设备上存储的公钥进行比对,以确定应用程序是否经过篡改或被恶意攻击。

下面将详细介绍apk签名验校的原理和流程:

1. 签名过程

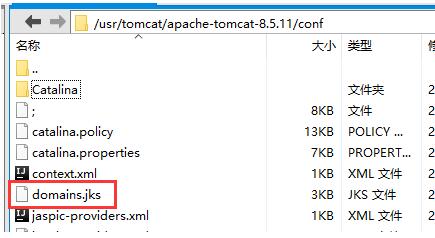

在Android开发过程中,开发者使用Java的Keytool工具生成一对公私钥,其中私钥用于对应用程序进行签名,公钥嵌入到应用程序中。签名过程通常包括以下几个步骤:

- 生成密钥库(KeyStore)

- 创建证书请求(Certificate Signing Request)

- 通过证书颁发机构(Certificate Authority)获得证书

- 使用私钥对应用程序进行签名

2. 签名校验过程

当用户安装应用程序时,系统会进行签名校验来确保应用程序的完整性和身份。签名校验过程通常包括以下几个步骤:

- 提取应用程序的签名信息

- 获取设备上存储的公钥

- 对比签名信息和公钥

- 确定检验结果

3. 提取签名信息

签名信息被嵌入在APK(Android Package)文件的META-INF目录下的CERT.RSA或CERT.SF文件中。签名信息包含了应用程序的数字证书、签名算法和证书指纹等。

4. 获取公钥

系统会从设备的安全存储区域(例如系统证书存储或者用户证书存储)中获取与之对应的公钥。在系统启动时,公钥会与设备的硬件信息关联起来,以确保公钥的安全性。

5. 对比签名信息和公钥

系统会将从APK文件中提取的签名信息与获取到的公钥进行比对。如果签名信息与公钥匹配,则认为应用程序来自可信的开发者,并且没有被篡改。

6. 确定验签结果

签名校验的结果将会影响应用程序的执行权限。如果签名校验通过,应用程序将被授予正常的权限,可以正常运行。如果签名校验失败,系统将禁止应用程序的执行,并显示相应的警告信息。

需要注意的是,apk签名验校不仅能够验证应用程序的完整性,还可以确保用户下载的应用程序来自可信的开发者。这就意味着,即使应用程序的源代码泄露,黑客也无法使用原有的签名信息生成一个与之匹配的签名。

总之,apk签名验校是一种保证Android应用程序完整性和身份的重要机制。开发者在发布应用程序之前,必须对应用程序进行签名,并在用户安装时进行签名校验。只有通过签名校验的应用程序才能获得正常的执行权限。这种机制有效地防止了应用程序被恶意篡改和伪装,提高了用户对应用程序的信任程度。