APK签名提取注入是一种常见的移动应用安全测试技术,用于检查APK文件的完整性和安全性。在介绍原理和详细过程之前,我们先来了解一下APK签名和注入的概念。

APK签名是指将APK文件与一个数字签名绑定,用于证明该APK文件是由特定开发者签名并未经篡改。签名过程涉及使用私钥对APK文件进行加密,并将加密后的签名附加到APK文件中。当用户下载应用时,系统会自动验证APK文件的签名,确保其完整性和安全性。

注入是指在APK文件中插入或修改一些代码或文件,从而改变APK文件的行为。恶意开发者可能利用注入技术在APK文件中插入恶意代码,以窃取用户信息、进行广告欺诈等违法行为。

接下来,我们来介绍APK签名提取注入的详细过程:

1. 提取APK文件的签名:可以使用Java自带的keytool工具或利用一些第三方工具来提取APK文件的签名。首先,需要将APK文件解压缩,然后找到META-INF目录下的CERT.RSA文件。利用工具可以将CERT.RSA文件解析出来,得到签名信息。

2. 修改APK文件:将APK文件解压缩后,可以将APK文件中的代码和资源文件进行查看和编辑。注入攻击常常是通过修改代码文件或插入恶意代码来实现的。

3. 重新打包APK文件:在完成APK文件的修改后,需要将所有内容重新打包成新的APK文件。可以使用一些打包工具如Apktool、Android Studio等来完成这一步骤。

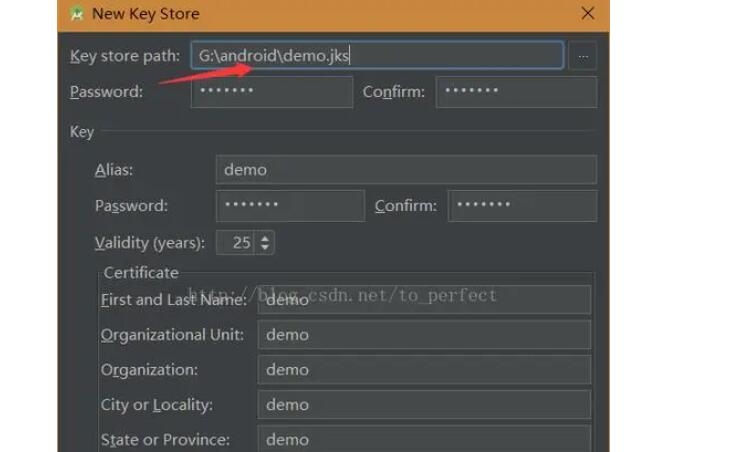

4. 重新签名APK文件:在重新打包后生成新的APK文件之前,需要对其进行重新签名以保持其完整性。可以使用keytool工具或一些其他工具来生成新的签名。新的签名需要使用私钥进行加密,将签名信息附加到APK文件中。

5. 安装和测试:最后,安装新的APK文件到目标设备,并进行测试。确保新的APK文件具有预期的行为,且可以正常运行。

需要注意的是,APK签名提取注入是一种用于安全测试和研究的技术,需要在合法和合规的环境下进行。非法使用此技术进行恶意活动可能触犯法律法规,造成严重后果。因此,我们强烈建议只在合法授权的环境下进行APK签名提取注入的相关实践。

总结起来,APK签名提取注入是一种用于移动应用安全测试的技术,可以检查APK文件的完整性和安全性。通过提取APK文件的签名、修改APK文件的代码和资源、重新打包和重新签名等步骤,对APK文件进行安全测试。但需要注意,合法和合规使用此技术,避免违法行为。