Android应用程序通常使用HTTPS进行与服务器的安全通信,以确保通信数据的保密性和完整性。而证书校验是保证通信安全性的一个重要环节,本文将详细介绍Android中HTTPS证书校验的方法和原理。

1. HTTPS概述

HTTPS(Hypertext Transfer Protocol Secure)是HTTP的安全版本,通过在请求和响应的通信中加密数据来保证数据的安全性。HTTPS使用了SSL/TLS协议加密数据,并通过证书来验证服务器的身份。

2. 证书校验方法

在Android中,SSL/TLS的证书校验过程由系统自动完成,不需要开发者额外编写代码。Android使用了系统的信任证书库来验证服务器的证书。

2.1 获取系统信任证书库

Android的系统信任证书库存储了一组受信任的根证书(Root CA)。这些根证书由操作系统或设备供应商事先配置在系统中,用于对服务器证书的合法性进行验证。

2.2 服务器证书验证过程

当Android应用程序与服务器建立HTTPS连接时,会自动进行服务器证书的验证。验证过程如下:

- 客户端发送一个HTTPS请求给服务器,请求建立连接。

- 服务器返回其证书。

- 客户端使用系统信任证书库中的根证书列表进行验证。

- 验证过程包括以下几个步骤:

- 验证证书链的完整性:客户端检查服务器返回的证书链的完整性,确保每个证书都有明确的父证书,直到根证书。

- 验证证书的合法性:客户端检查服务器的证书是否由系统信任证书库中的证书签发,即验证证书的签名。

- 验证证书的有效期:客户端检查证书的有效期是否过期。

- 如果验证通过,客户端将继续与服务器进行加密通信,否则将关闭连接。

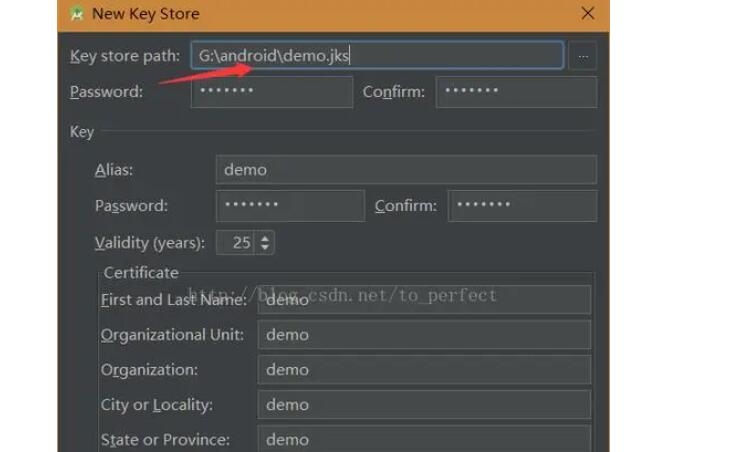

2.3 自定义证书校验

有时,我们可能需要自定义证书校验过程。例如,当我们使用自签名证书进行开发和测试时,系统信任证书库中并没有这个证书的根证书。

要自定义证书校验,可以实现X509TrustManager接口,并重写checkServerTrusted方法。在该方法中,我们可以自定义证书的校验逻辑。例如,可以通过忽略证书链的合法性或验证证书的指纹来实现自定义校验。

以下是一个简单的自定义证书校验逻辑的示例:

```java

public class CustomTrustManager implements X509TrustManager {

@Override

public void checkServerTrusted(X509Certificate[] chain, String authType) throws CertificateException {

// 自定义证书校验逻辑

}

@Override

public void checkClientTrusted(X509Certificate[] chain, String authType) throws CertificateException {

// 不检查客户端证书

}

@Override

public X509Certificate[] getAcceptedIssuers() {

return new X509Certificate[0];

}

}

```

在使用自定义证书校验时,需要将自定义TrustManager设置给SSLContext:

```java

SSLContext sslContext = SSLContext.getInstance("TLS");

sslContext.init(null, new TrustManager[]{new CustomTrustManager()}, null);

```

然后将SSLContext应用于HTTPS连接:

```java

URL url = new URL("https://example.com");

HttpsURLConnection httpsURLConnection = (HttpsURLConnection) url.openConnection();

httpsURLConnection.setSSLSocketFactory(sslContext.getSocketFactory());

```

这样就可以使用自定义的证书校验逻辑来验证服务器证书了。

3. 证书校验原理

证书校验的原理是基于公钥基础加密的。服务器的证书中包含了服务器的公钥和一些其他信息,如证书的签发者、有效期等。客户端通过使用服务器证书中的公钥来加密随机生成的对称密钥,并将其发送给服务器。服务器使用自己的私钥解密该对称密钥,并与客户端建立起安全通信。

在证书校验过程中,客户端使用系统信任证书库中的根证书来验证服务器证书的合法性。根证书是由受信任的证书机构(CA)签发的,而证书机构本身的证书是由更高级的证书机构签发的,最终形成一个证书链。客户端会逐级验证证书链中的每个证书的签名,确保服务器证书的合法性。

证书还包含有效期信息,客户端会检查证书的有效期是否过期。

若服务器证书验证通过,客户端会继续与服务器进行加密通信。否则,连接将关闭。

总结:

本文详细介绍了Android中HTTPS证书校验的方法和原理。Android自动使用系统信任证书库来验证服务器证书的合法性,保证通信的安全性。开发者也可以通过自定义证书校验逻辑,实现对服务器证书的自定义校验。了解证书校验的方法和原理对于保证应用程序和服务器的通信安全至关重要。