Android应用加固是保护应用程序免受恶意攻击和逆向工程等威胁的一种常见方法。其中,对应用程序进行签名是实施加固的一个重要步骤之一。本文将介绍Android加固包签名的原理和详细过程。

首先,我们来了解一下Android应用签名的作用。Android应用签名是一种将应用程序与开发者身份绑定在一起的认证方式。它使用密钥对来创建和验证应用的数字签名,确保应用的完整性和来源可信。当用户安装应用时,系统会验证应用的签名来确保应用没有被篡改,并且是由被信任的开发者签名的。

Android应用签名的过程主要分为以下几个步骤:

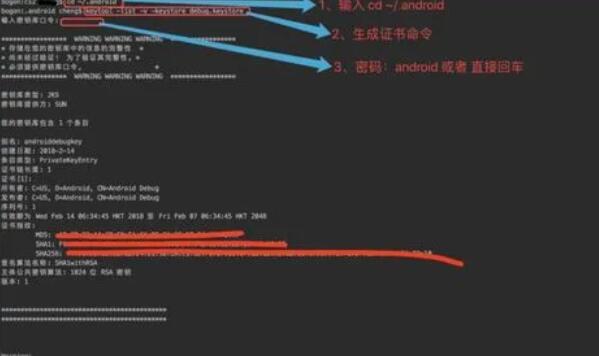

1. 生成密钥对:首先,开发者需要生成一对公钥和私钥。通常,可以使用Java Keytool工具来生成密钥对。密钥对中的私钥将用于对应用进行签名的过程,而公钥将被打包到应用的证书中。

2. 创建数字证书:根据密钥对,开发者可以使用Java Keytool工具生成数字证书。数字证书包含了应用的相关信息,如包名、版本号等,并将开发者的公钥和签名数据绑定在一起。数字证书可以使用X.509标准来创建。

3. 对应用进行签名:通过使用开发者的私钥,可以将数字证书与应用程序进行签名。签名过程中,应用的整个内容会被计算出一个签名哈希值,并使用私钥进行加密。签名哈希值将被保存在应用的清单文件(AndroidManifest.xml)中。

4. 安装应用:将签名完成的应用安装到设备或分发给用户进行安装。

上述步骤是对Android应用签名的一般流程进行了简化介绍。在实际操作中,还需要考虑更多的细节,如签名算法、证书链验证等。

在进行Android应用加固时,签名过程也经常会被用到。加固包通常是指已加密或混淆过的应用程序,以增强应用的安全性,防止逆向工程和代码泄露。

加固包签名的原理和一般签名过程是相似的,但是有一些差异。在一般的签名过程中,签名哈希值会保存在应用的清单文件中。而在加固包签名中,由于加固包已经进行了加密或混淆,清单文件被修改或隐藏,导致无法在清单文件中保存签名哈希值。因此,在加固包签名中,签名哈希值通常会被保存在其他文件中,比如一个特定的配置文件或加固包的其他部分。

加固包签名的具体过程可以根据不同的加固工具或具体需求而有所差异。一般情况下,它仍然需要开发者生成密钥对和数字证书,并使用私钥对加固包进行签名。同时,开发者还需要指定签名哈希值的保存位置,并在应用的启动过程中对签名哈希值进行验证,以确保应用是由被信任的开发者签名的。

总结来说,Android应用加固包签名是为了保护应用程序免受恶意攻击和逆向工程等威胁的一种重要手段。它使用密钥对和数字证书来创建和验证应用的数字签名,确保应用的完整性和来源可信。加固包签名的原理和一般的签名过程相似,但在保存签名哈希值的方式上略有不同。开发者可以根据具体的需求和加固工具来进行加固包签名的操作。