Android的动态验证签名是一种机制,用于确保应用程序在运行时未被篡改或伪装。Signature验证是通过将应用程序签名与提供的公钥进行比较来完成的。本文将介绍Android动态验证签名的原理和详细介绍。

1. 签名机制

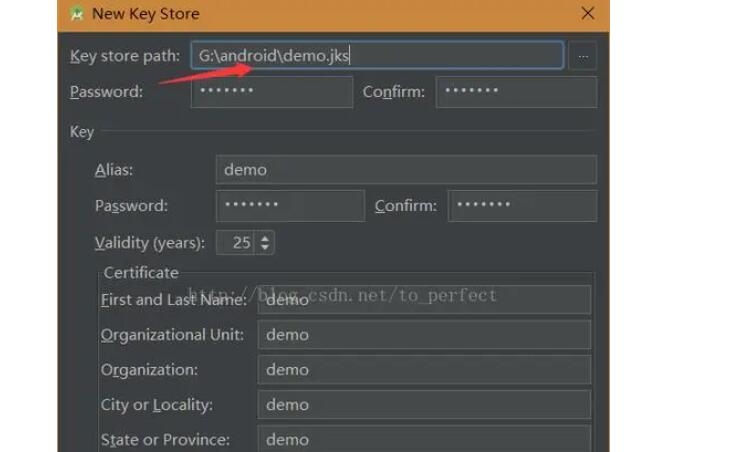

在Android应用程序中,签名是通过使用密钥对来生成的。开发人员使用私钥对应用程序进行签名,然后将应用程序与相应的公钥存储在一个文件中。在应用程序安装时,Android系统会将签名存储在应用程序的清单文件中。

2. 使用Java代码验证签名

要验证应用程序的签名,可以使用Java代码。下面是一种常见的验证签名的方法:

```java

import android.content.pm.PackageInfo;

import android.content.pm.PackageManager;

import android.content.pm.Signature;

public class Utils {

public static boolean verifySignature(Context context) {

try {

PackageInfo packageInfo = context.getPackageManager().getPackageInfo(context.getPackageName(), PackageManager.GET_SIGNATURES);

Signature[] signatures = packageInfo.signatures;

Signature signature = signatures[0];

String signatureStr = signature.toCharsString();

// 这里可以将签名字符串与你预先获取的公钥字符串进行比较

// 如果相匹配,则认为签名验证通过,否则失败

// 可以使用以下方法将公钥字符串转换成PublicKey对象进行比较

// PublicKey publicKey = KeyFactory.getInstance("RSA").generatePublic(new X509EncodedKeySpec(Base64.decode(publicKeyStr, Base64.DEFAULT)));

return true;

} catch (Exception e) {

e.printStackTrace();

}

return false;

}

}

```

以上代码中,我们首先通过`PackageManager`获取应用程序的`PackageInfo`,然后从中获取签名数组`Signatures[]`。我们可以比较签名字符串与我们预先获取的公钥字符串,如果相匹配,我们认为签名验证通过。

需要注意的是,公钥字符串可以通过多种方式获取,例如:通过与服务器通信获取、从本地存储中读取等。

3. 保护签名字符串

为了增加安全性,我们应该尽量避免将签名字符串直接嵌入应用程序的代码中。虽然可以对代码进行混淆,但仍然有一定的风险。更好的方法是将签名字符串存储在一个安全的地方,例如服务器上,通过与服务器通信获取签名字符串。这样即使应用程序被反编译,签名字符串仍然保持安全。

4. 动态代码验证

除了静态签名验证,我们还可以在应用程序的运行过程中进行动态代码验证。这种方法在应用程序运行时会对签名进行动态验证,以确保应用程序在运行时未被篡改。以下是一个示例:

```java

public class MainActivity extends AppCompatActivity {

@Override

protected void onCreate(Bundle savedInstanceState) {

super.onCreate(savedInstanceState);

setContentView(R.layout.activity_main);

if (Utils.verifySignature(this)) {

// 签名验证通过

} else {

// 签名验证失败,可能是应用程序被篡改

}

}

}

```

通过在`onCreate`方法中调用`Utils.verifySignature`方法,我们可以在应用程序启动时进行签名验证。

总结

通过动态验证签名可以确保Android应用程序在运行时未被篡改或伪装。我们可以使用Java代码验证签名,并确保签名字符串的安全性。此外,还可以在应用程序运行时进行动态代码验证。这些方法可以提供一定程度的安全性,保护应用程序免受恶意篡改的影响。希望本文能对您有所帮助。