Android 内网自定义 SSL 证书是指在 Android 设备上使用自己生成的 SSL 证书来实现内网通信的加密传输。通常情况下,我们在 Android 设备上使用的 SSL 证书都是由信任的第三方机构颁发的,用于与外部互联网服务器进行通信。但在某些特殊情况下,我们可能需要在内网通信中使用自定义的 SSL 证书,例如用于开发测试环境或局域网内的内部通信。

实现 Android 内网自定义 SSL 证书的原理比较简单,主要包括以下几个步骤:

1. 生成自定义 SSL 证书:首先我们需要生成一对公私钥,并通过私钥生成自己的自签名证书。

2. 导入证书到 Android 设备:将生成的证书导入到 Android 设备的受信任的凭据存储区。

3. 在应用中使用自定义证书:在应用的网络请求中使用自定义证书进行验证。

下面我将详细介绍每个步骤的具体操作。

1. 生成自定义 SSL 证书

在生成自定义 SSL 证书之前,我们需要安装并配置 OpenSSL,以便在命令行中运行 openssl 命令。

首先生成私钥:

```

openssl genrsa -out private.key 2048

```

然后通过私钥生成自签名证书:

```

openssl req -new -x509 -key private.key -out certificate.crt -days 3650

```

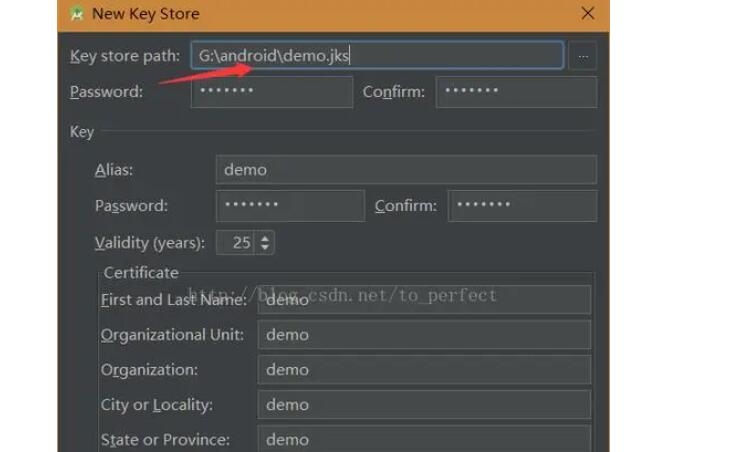

在生成证书的过程中,需要填写一些证书相关的信息,如国家、省份、组织名称等。

2. 导入证书到 Android 设备

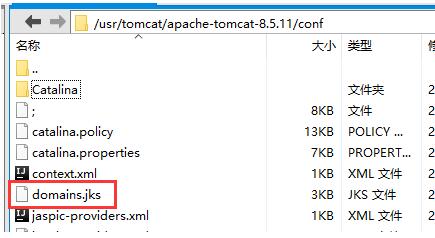

将生成的证书文件 `certificate.crt` 拷贝到 Android 设备上。

在设备上设置中,导航到“安全性和位置”->“加密与凭据”->“信任的凭据”。

点击“从存储设备安装”或类似的按钮,选择并导入证书文件 `certificate.crt`。

注意:这个步骤可能因不同的 Android 版本而有所差异。

3. 在应用中使用自定义证书

在应用的网络请求中使用自定义证书进行验证,可以通过以下步骤实现。

3.1 创建自定义的 SSLContext:

```java

SSLContext sslContext = SSLContext.getInstance("TLS");

CertificateFactory cf = CertificateFactory.getInstance("X.509");

// 读取证书文件

InputStream caInput = new BufferedInputStream(new FileInputStream("path/to/certificate.crt"));

Certificate ca;

try {

ca = cf.generateCertificate(caInput);

} finally {

caInput.close();

}

// 创建一个包含自定义证书的 KeyStore

String keyStoreType = KeyStore.getDefaultType();

KeyStore keyStore = KeyStore.getInstance(keyStoreType);

keyStore.load(null, null);

keyStore.setCertificateEntry("ca", ca);

// 创建 TrustManager,使用自定义的 KeyStore

String tmfAlgorithm = TrustManagerFactory.getDefaultAlgorithm();

TrustManagerFactory tmf = TrustManagerFactory.getInstance(tmfAlgorithm);

tmf.init(keyStore);

// 初始化 SSLContext

sslContext.init(null, tmf.getTrustManagers(), null);

```

3.2 在应用请求中使用自定义的 SSLContext:

```java

// 创建 OkHttpClient

OkHttpClient client = new OkHttpClient.Builder()

.sslSocketFactory(sslContext.getSocketFactory())

.build();

// 创建 Request

Request request = new Request.Builder()

.url("https://example.com")

.build();

// 使用 OkHttpClient 发送请求

Response response = client.newCall(request).execute();

```

通过以上步骤,我们就可以在 Android 应用中使用自己生成的 SSL 证书来实现内网通信的加密传输。但需要注意的是,在正式环境中使用自定义证书可能会存在安全风险,因此建议只在开发测试环境或受信任的内部网络中使用自定义证书。