安全的 Android 签名机制是保障 Android 应用程序安全性的重要环节之一。本文将详细介绍 Android 签名原理及其相关细节。

Android 应用程序的签名机制基于公钥密码学体系。当开发者将应用发布到 Play 商店或在设备上安装应用时,系统会对应用进行签名验证,确保应用的完整性和可信度。下面是 Android 签名过程的具体步骤:

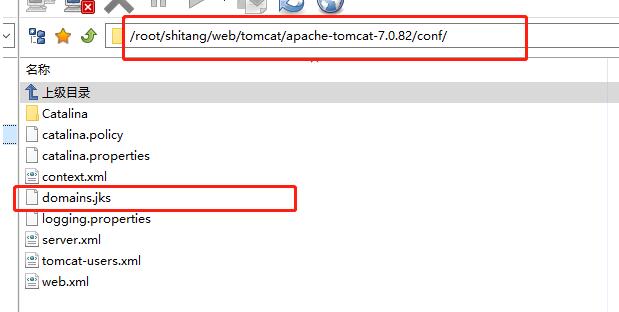

1. 生成密钥对:签名过程始于生成一个密钥对,包括一个私钥和一个公钥。私钥应妥善保管,而公钥将用于验证签名。

2. 生成证书请求:开发者利用密钥对生成一个证书请求(CSR,Certificate Signing Request),其中包含了应用的信息,如包名、版本号等。

3. 向证书颁发机构(CA,Certificate Authority)提出请求:开发者将证书请求发送给 CA,并支付一定费用。CA 将对请求进行验证,并签名生成一个数字证书。

4. 生成 APK 签名块:开发者使用私钥对 APK 文件进行签名,生成一个签名块。签名块包含了应用的完整性验证信息和开发者的公钥。

5. APK 签名验证:系统会验证 APK 文件的完整性和数字证书的真实性。系统首先会对 APK 安装包的签名块进行验证,确认其完整性和正确性。之后,系统会使用证书中的公钥来解密签名块,检查是否与 APK 文件中的信息一致。

通过这个流程,安全的 Android 签名机制可以提供以下好处:

1. 应用完整性保证:签名机制能够确保 APK 文件的完整性,防止黑客恶意篡改应用程序。

2. 应用真实性验证:验证签名块和数字证书可以确保应用是由真实的开发者进行签名和发布的。

3. 应用升级验证:当发布新版本应用程序时,系统会比对新 APK 文件的签名与旧版本签名是否一致,以确保升级包的来源和完整性。

为了保障 Android 应用的安全性,开发者应遵循以下几项最佳实践:

1. 使用强密码保护私钥:开发者生成密钥对时,应选择一个足够强大的密码保护私钥,防止私钥泄露。

2. 将密钥对存储在安全位置:开发者应妥善保管私钥,建议将其存储在安全的硬件设备中,如 HSM(Hardware Security Module)。

3. 定期更换密钥:开发者应定期更换密钥,以增强应用的安全性。

4. 对所有发布的应用进行签名:无论是发布到 Play 商店还是在设备上安装应用,都应进行签名验证,以确保应用的完整性和真实性。

总结起来,Android 签名机制为应用程序的安全性提供了重要保障,能够防止应用被恶意篡改,确保应用的可信度。开发者应严格遵守签名要求,采取相应的安全措施来保护密钥对的安全性。