APK安装包是Android应用程序的打包格式,在安装应用程序前需要对APK进行签名。签名是为了保证APK的完整性和可信度,以防止恶意篡改和伪装。

在Android开发中,APK签名是使用密钥对进行的。开发者使用私钥对APK进行签名,然后将签名后的APK部署到设备或应用商店。

APK签名的原理是通过数字签名算法对APK进行计算和加密,生成签名文件。签名文件随着APK一起打包,用于校验APK的完整性和真实性。

APK签名主要涉及三个密钥对:开发者密钥对、平台密钥对和V1/V2签名文件。

1. 开发者密钥对:生成开发者自己的密钥对,包括公钥和私钥。开发者使用私钥对APK进行签名,保证APK的来源可信。

2. 平台密钥对:由Google Android团队生成的密钥对,在Android系统中用于验证应用程序的真实性和完整性。平台密钥对被保存在设备的系统分区中,无法被开发者修改。

3. V1/V2签名文件:APK签名中的两个版本,用于不同的校验方式。V1签名使用JAR签名方式,V2签名使用APK Signature Scheme v2方式。V2签名是Android 7.0及以上版本的新特性,相比V1签名更加安全可靠。

APK签名的详细过程如下:

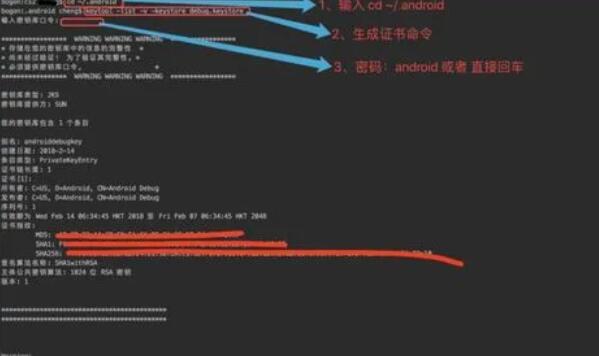

1. 开发者使用私钥对APK进行签名,生成签名块。

2. 将签名块和APK文件打包成一个整体,生成已签名的APK。这个过程可以通过命令行指令或构建工具实现。

3. 设备或应用商店在安装APK时,会对APK进行校验。校验过程分为两个步骤:

- 首先,校验V1签名块的合法性。将APK文件中的V1签名块与原始APK文件进行对比,如果一致,则说明APK未被篡改过。如果V1签名块不存在,或者与APK不一致,则校验失败。

- 其次,校验V2签名块的合法性。将整个APK文件分片,并计算每个分片的哈希值,再与V2签名块中的哈希值进行对比。如果所有哈希值一致,则说明APK未被篡改过。

通过APK签名,可以保证APK的完整性和真实性,避免了恶意代码的注入和篡改。开发者可以利用签名来证明其应用程序的来源,从而增加用户的信任度。同时,设备和应用商店可以通过签名来判断APK是否来自可靠的来源,以提供更好的安全保护。

因此,不签名APK的话,将无法通过设备或应用商店的校验,无法正常安装和运行。所以,对于正式发布的APK,务必要进行签名处理。