Android 自签名证书是一种由开发者自行创建并用于发布应用的数字证书。与传统的第三方证书相比,自签名证书更具灵活性和便捷性。它可以用于开发和测试阶段,也可以在某些特定情况下用于发布应用。本文将详细介绍 Android 自签名证书的使用场景、原理及其详细介绍。

一、使用场景

1. 开发阶段:在应用开发的早期阶段,开发者可以使用自签名证书对应用进行签名。这样可以方便地在测试环境中安装和调试应用,而无需依赖第三方证书。

2. 测试阶段:在应用开发完成后,开发者可以使用自签名证书进行测试,以确保应用在真实设备上的运行正常。此时可以通过将自签名证书添加至设备的信任列表中来避免出现安装警告。

3. 内部分发:如果应用仅在企业内部或特定的小范围内使用,开发者也可以使用自签名证书进行内部分发。这样可以避免购买昂贵的第三方证书,同时保证应用的安全性。

二、原理介绍

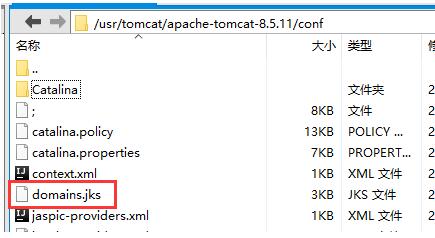

自签名证书的原理是利用 Keytool 工具生成密钥对,然后使用自己的私钥对应用进行签名。Android 使用了基于 Java 的密钥库文件(.keystore)来管理证书。

生成自签名证书的步骤如下:

1. 使用 Keytool 生成密钥对:打开终端或命令行工具,执行以下命令生成密钥对并存储为.keystore 文件:keytool -genkeypair -keystore mykeystore.keystore -alias myalias -keyalg RSA -keysize 2048 -validity 365

2. 导出证书:执行以下命令导出证书至.crt 文件:keytool -exportcert -keystore mykeystore.keystore -alias myalias -file mycert.crt

3. 使用密钥库:将.keystore 文件复制到 Android 项目的根目录,并在项目配置中指定.keystore 的路径、别名和密码。

4. 应用签名:在项目构建完成后,使用以下命令对应用进行签名:jarsigner -verbose -keystore mykeystore.keystore -signedjar myapp_signed.apk myapp_unsigned.apk myalias

三、详细介绍

1. 生成密钥对:执行 keytool 命令时,需要输入一些信息,如密钥库密码、别名密码、组织名称等。密钥库密码用于保护整个密钥库,别名密码用于保护指定别名的密钥对。Keytool 还可以生成不同类型的密钥对,如 RSA、DSA、EC 等。

2. 导出证书:导出证书后会生成一个.crt 文件,该文件包含了公钥以及其他相关信息。可以使用该证书验证应用的签名是否与之一致。

3. 使用密钥库:将生成的.keystore 文件复制到 Android 项目的根目录,并在项目的 gradle 文件或构建工具配置中指定.keystore 的路径、别名和密码。这样在构建过程中会使用指定的自签名证书对应用进行签名。

4. 应用签名:使用 jarsigner 命令对应用进行签名,需要指定.keystore 文件、别名和密码。签名完成后,会生成一个已签名的.apk 文件。

需要注意的是,自签名证书只对开发者自己有效。对于用户而言,无法判断应用是否使用了自签名证书。

总结:

Android 自签名证书可以有效地满足开发和测试阶段对应用签名的需求,同时也可以用于内部分发。通过利用 Keytool 和 jarsigner 工具,开发者可以方便地生成和使用自签名证书。然而,需要注意的是自签名证书的信任性较低,因此在正式发布应用时,建议使用由受信任的第三方机构签发的证书。