Android的应用程序通常需要使用数字签名进行认证和保护,以防止应用程序被篡改或被恶意攻击。在Android上,v2签名是默认的签名方案,但为了更好地兼容老版本的Android系统,以及一些特殊场景下的需求,可以使用v3签名方案。

v3签名是在v2签名的基础上进行的优化,主要包含了一些额外的元数据,如整个APK文件的哈希值和证书公钥的指纹等。这些额外的元数据可以帮助系统和用户更好地验证应用程序的完整性和可信度。

下面是详细介绍v3签名的步骤和原理:

步骤一:生成签名密钥

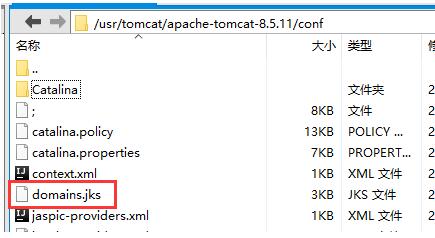

v3签名依然是基于原有的私钥-公钥签名机制,所以首先需要生成签名所需的密钥对。可以使用Java的keytool工具来生成密钥库文件(.jks)和证书:

```bash

keytool -genkey -v -keystore keystore.jks -keyalg RSA -keysize 2048 -validity 3650 -alias keyalias

```

上述命令会生成一个名为keystore.jks的密钥库文件,并生成一个名为keyalias的密钥对。

步骤二:为应用程序签名

使用Android Studio或其他方式将应用程序打包为APK文件。然后,使用apksigner工具对APK文件进行签名:

```bash

apksigner sign --ks keystore.jks --ks-key-alias keyalias --out signed_app.apk unsigned_app.apk

```

上述命令会使用之前生成的密钥库文件和密钥对对unsigned_app.apk进行签名,并生成名为signed_app.apk的已签名APK文件。

步骤三:验证签名

为了验证签名是否正确,可以使用apksigner工具对已签名的APK文件进行验证:

```bash

apksigner verify -v signed_app.apk

```

上述命令会验证签名,并输出相关的签名信息,如证书指纹、APK哈希值等。

至此,你已经成功地使用v3签名对Android应用程序进行了签名。

原理解释:

v3签名的原理是利用数字签名算法对APK文件进行哈希,并将哈希值存储在APK中的额外元数据中。当系统或用户验证该APK时,会对APK进行哈希计算,然后与元数据中的哈希值进行比较,从而确定APK的完整性和可信度。

具体来说,v3签名使用SHA-256算法对整个APK文件进行哈希计算,并使用签名的私钥对哈希值进行加密生成数字签名。然后,签名和公钥的指纹等信息会被附加到APK的额外元数据中。

在验证阶段,系统或用户会对APK进行哈希计算,并使用签名的公钥解密数字签名,从而得到原始的哈希值。然后,将计算得到的哈希值与额外元数据中的哈希值进行比较,如果相同,则说明APK是完整和可信的。

需要注意的是,v3签名并不是强制要求的,而是可选的,可以根据自己的需求选择是否使用。如果应用程序只需要在较新的Android版本上运行,并且没有特殊的兼容性需求,v2签名已经足够。如果需要兼容老版本的Android系统,或希望进一步提高应用程序的可信度和安全性,可以考虑使用v3签名。