Android app 签名反编译是指对已经签名的Android应用程序进行逆向工程,以获取源代码、资源文件、配置文件等信息的过程。本文将详细介绍Android app 签名反编译的原理和方法。

一、Android应用签名的原理

在Android开发中,应用程序必须经过签名才能在设备上进行安装和运行。应用签名使用了公钥加密和数字签名的技术,主要包括以下几个步骤:

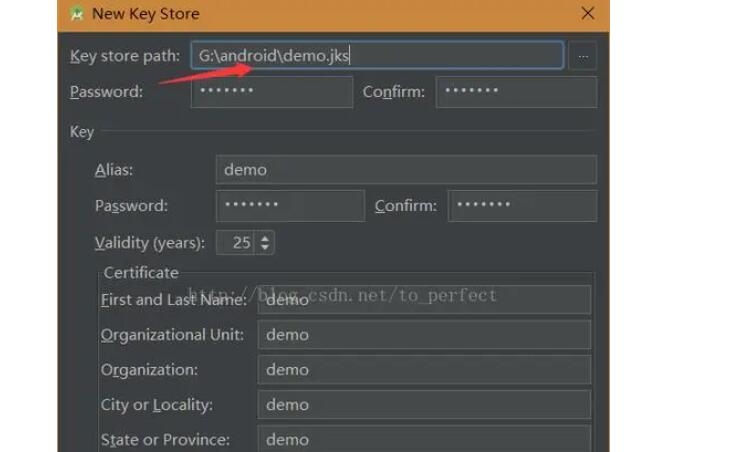

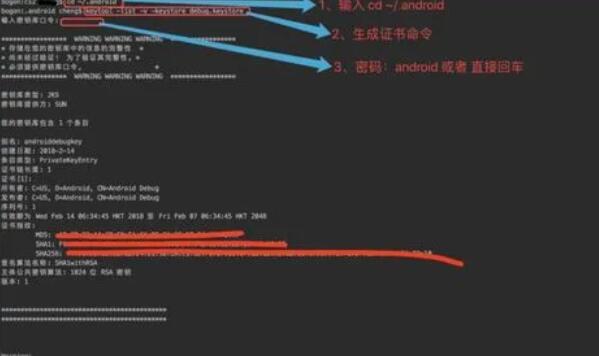

1. 基于密钥对的生成:开发者使用Java工具keytool生成公私钥对。

2. 生成证书请求:开发者使用keytool生成证书请求文件。

3. 获取数字证书:将证书请求文件发送给证书授权中心(CA),经过审核后,CA会颁发数字证书给开发者。

4. 应用程序签名:开发者使用私钥对应用程序进行签名操作,生成APK文件。

5. APK验证:设备在安装应用程序时,会验证APK文件的数字签名,并与应用程序中的公钥进行比对,确保应用程序的完整性和真实性。

二、Android app 签名反编译的原理

当我们进行反编译时,需要穿越APK文件中的数字签名验证这一层。原理如下:

1. 反编译APK:使用工具将已签名的APK文件反编译成Dex文件,包含应用程序的Java源代码和资源文件。

2. 重新打包:对Dex文件进行修改和添加,然后重新打包成APK文件。

3. 修改签名:使用自己的密钥对对APK文件重新进行签名。

4. 安装运行:使用修改后带有新签名的APK文件进行安装和运行。

三、Android app 签名反编译的方法

以下是一种常用的Android app 签名反编译的方法:

1. 解压APK文件:使用解压工具(如WinRAR)将APK文件解压缩到一个目录中。

2. 反编译:使用工具(如apktool)反编译APK,得到Dex文件和资源文件。

3. 修改源代码:使用文本编辑器(如Notepad++)打开反编译后的Java源代码,进行必要的修改。

4. 重新编译:使用apktool重新编译Dex文件和资源文件,生成新的APK文件。

5. 签名:使用自己的密钥对对新生成的APK文件进行重新签名。

6. 安装运行:使用修改后带有新签名的APK文件进行安装和运行。

需要注意的是,Android app 签名反编译存在法律风险,只能用于学习和研究目的,不得用于非法用途。

总结:

本文介绍了Android app 签名反编译的原理和方法。反编译是一个对已签名的应用程序进行逆向工程的过程,可以获取到应用程序的源代码和资源文件等信息。但需要注意的是,反编译存在法律风险,只能用于学习和研究目的。