APK签名校验是Android开发中非常重要的一环,它确保了APK文件的完整性和安全性。在介绍APK签名校验的原理之前,我们先来了解一下APK文件的结构。

APK文件是Android应用程序的安装包,它实际上是一个压缩包,其中包含了应用的所有资源文件和代码。APK文件的结构如下:

1. META-INF目录:该目录中包含了所有APK文件的签名信息。

2. res目录:该目录中包含了应用的所有资源文件,如布局文件、图片、字符串等。

3. AndroidManifest.xml:该文件是应用的清单文件,记录了应用的基本信息、权限声明等。

4. classes.dex:该文件是应用的字节码文件,包含了应用的Java代码。

在应用的发布过程中,开发者会使用私钥对APK文件进行签名。签名过程可以保证APK文件的完整性和不可篡改性。当用户在安装应用时,系统会对APK文件进行签名校验,确保APK文件的签名和真实开发者的签名一致,以此来判断应用是否可信任。

APK签名校验的原理如下:

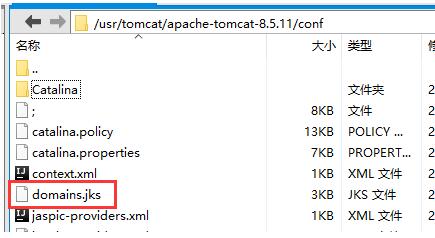

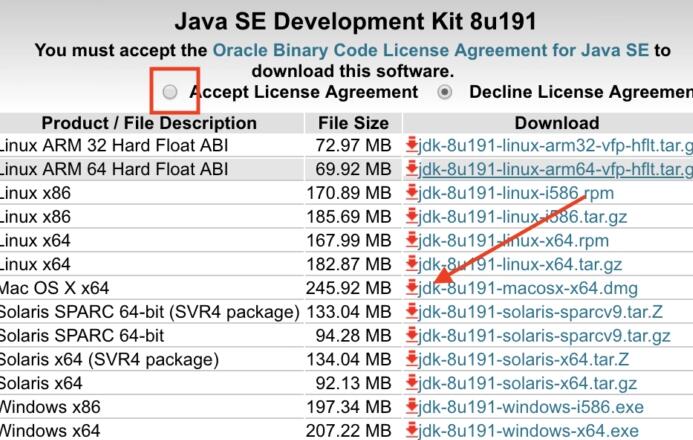

1. 获取APK文件的签名信息:首先,我们需要从APK文件中提取META-INF目录下的签名文件。在这个目录下,一般有多个以.RSA或.DSA为后缀的文件,每个文件对应一个签名证书。我们可以使用Java的JarSigner工具或者Android Studio等工具来提取这些文件。

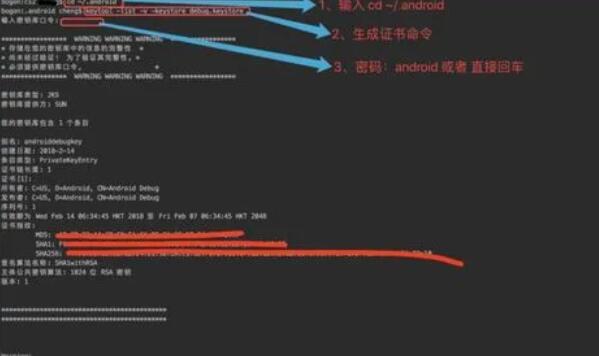

2. 校验签名证书:从签名文件中提取到的证书,我们可以使用Java的KeyStore类或者BouncyCastle等库来进行解析和验证。证书中包含了开发者的公钥及其它相关信息。我们可以校验证书的合法性,如查看证书的颁发者、有效期等。

3. 比对签名:在获取到证书后,我们可以通过将APK文件进行解压,然后获得一个或多个DEX文件。接着,我们可以遍历这些DEX文件,计算其签名并与证书中的公钥进行比对。如果签名一致,则表示APK文件没有被篡改。

4. 校验证书的可信任链:此外,我们还可以校验证书的可信任链,确保证书的颁发机构也是可信任的,从而进一步提升校验的安全性。

通过APK签名校验,我们可以确保APK文件的完整性和可信任性。这有助于防止恶意应用的发布和非法篡改。因此,在开发和发布Android应用时,我们必须进行APK签名,以提高应用的安全性。

需要注意的是,APK签名校验只能确保应用的完整性,无法保证应用的安全性。所以,除了进行APK签名校验外,开发者还应该注意编写安全可靠的代码,防止应用在运行时被攻击。