安卓验证重新签名是指将已经签名过的APK文件进行更改,并重新签名,以将修改后的APK文件伪装成原始APK文件。这项技术通常被黑客用来篡改或植入恶意代码,以窃取用户的个人信息或进行其他恶意活动。

为了理解安卓验证重新签名的原理,我们首先需要了解APK文件的结构和安卓应用签名的机制。

APK是安卓应用程序的安装包,它是一个压缩文件,包含了应用程序的所有组件,包括代码、资源、配置文件等。

在应用程序的开发过程中,开发者会使用开发者证书对APK文件进行签名。这个签名是应用程序的唯一标识符,用于验证应用程序的真实性和完整性。签名过程会生成一个数字签名,将该签名与APK文件的内容捆绑在一起。安卓系统会在安装应用程序时对签名进行验证,以确保APK文件未被篡改。

当黑客想要进行安卓验证重新签名时,他们首先需要有一个原始的已签名APK文件。通过解压和反编译APK文件,他们可以获取到其中的所有资源和代码。然后,他们可以对APK文件进行修改,例如:添加恶意代码、修改应用程序的行为、更改敏感数据等。

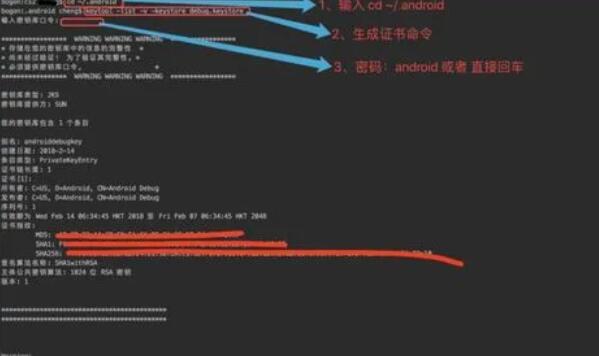

然后,黑客需要生成一个新的数字签名,以将篡改后的APK文件重新签名。为了生成这个签名,黑客可以自动生成一个新的密钥库,并创建一个新的私钥和公钥对。私钥用于签名APK文件,公钥用于将签名附加到APK文件中。这样,黑客就可以伪造一个看起来合法的签名。

最后,黑客将篡改后的APK文件与生成的新签名合并,生成一个新的重新签名APK文件。该文件会被安装到用户设备上,并可能被用户误以为是原始的、安全的应用程序。

为了防范安卓验证重新签名,我们可以采取以下的安全措施:

1. 在开发和发布应用程序时,保护开发者证书和私钥,防止泄漏或被黑客获取。

2. 定期更新应用程序,包括修复任何已知的安全漏洞和强化安全措施。

3. 使用应用程序硬件层面的验证技术,如Trusted Execution Environment(TEE)或Secure Element(SE),以增强应用程序的安全性。

4. 通过应用程序签名验证机制,如Google Play Protect等,来验证用户设备上的应用程序是否具有合法的签名。

5. 实施代码加密和代码混淆技术,使黑客难以理解和修改应用程序的代码。

总之,安卓验证重新签名是黑客用来篡改或植入恶意代码的一种技术。了解安卓验证重新签名的原理和防范措施,可以帮助我们保护应用程序的安全性和用户的个人信息。