在安卓应用程序中,开发者可以使用签名验证来确保应用来源的真实性和完整性。签名验证通过对应用程序的数字签名进行公钥验证,以验证应用程序是否被修改或篡改。这种验证能够防止黑客通过重打包或者篡改应用程序来进行恶意攻击。

下面将详细介绍安卓逆向签名验证的原理和实现过程:

1. 数字签名的基本原理:

数字签名是一种加密技术,用于验证文件的完整性和真实性。开发者使用自己的私钥对应用程序进行签名,生成一个唯一的签名文件。该签名文件中包含了开发者的公钥。当用户下载安装应用程序时,系统会提取应用程序的签名文件,并使用开发者的公钥进行验证。只有当签名验证通过,应用程序才能被安装和运行。

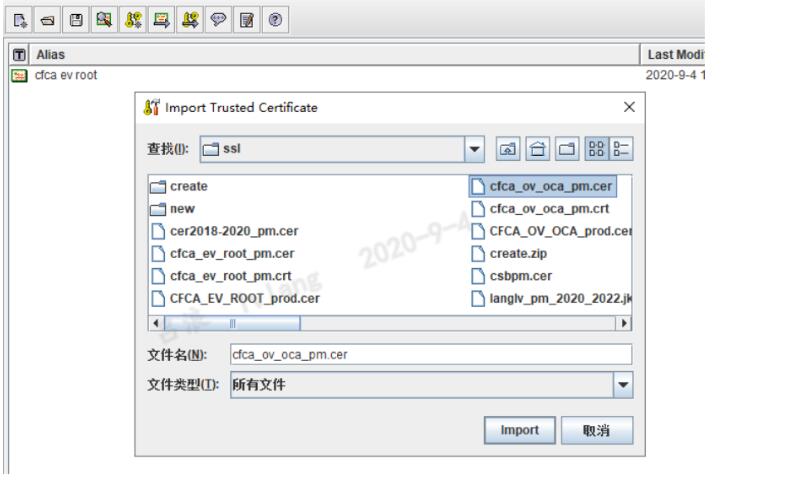

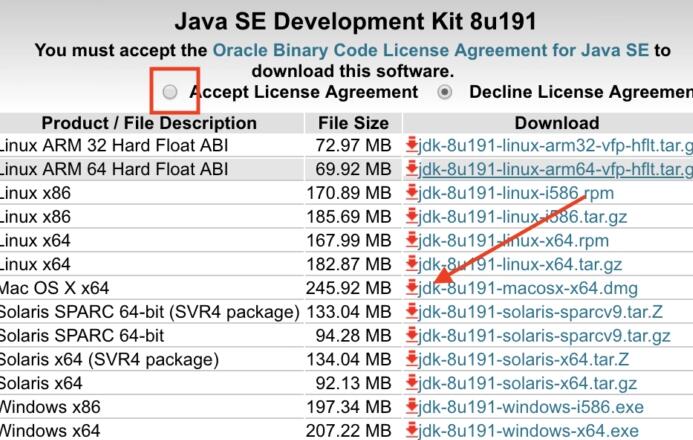

2. 获取应用程序的签名文件:

开发者可以通过Android开发工具包(Android SDK)中的工具,如Keytool或者Java Keystore,生成应用程序的签名文件。签名文件通常以.jks格式保存。

3. 在应用程序中添加签名验证代码:

在安卓应用程序的源代码中,开发者需要添加签名验证的代码。首先,应用程序需要获取自身APK文件的签名信息。然后,通过获取到的签名信息使用Java的KeyStore类库和Certificate类库,读取签名文件中的公钥信息。最后,将运行时获取到的公钥与签名文件中的公钥进行比较验证。

4. 防止反编译:

为了防止黑客通过反编译应用程序获取签名文件中的公钥信息,开发者可以使用ProGuard或者其他混淆工具对代码进行混淆处理。混淆处理会将代码中的变量和方法名称修改为无意义的名字,增加了逆向工程的难度。

5. 安全性考虑:

尽管签名验证可以防止大多数的应用篡改攻击,但对于高度敏感的信息或者重要的操作,如支付、用户认证等,开发者仍然需要加入额外的安全措施,例如单独进行双重身份验证、数据加密等等。

总结:

安卓逆向签名验证是一种有效的安全措施,用于确保应用程序来源的合法性和内容的完整性。开发者可以通过数字签名生成唯一的签名文件,并在应用程序中添加签名验证的代码。签名验证可以防止篡改和重打包等安全威胁,但仍然需要注意其他安全问题,以确保应用程序的安全性。