Android Killer是一种应用程序签名工具,它可以帮助开发者或黑客对安卓应用进行签名,以绕过应用程序的验证机制,实现非法操作。在理解Android Killer的原理之前,我们先来谈谈应用程序签名的作用和原理。

应用程序签名是一种安全机制,用于验证应用程序的完整性和真实性。当开发者通过开发工具对应用程序进行签名时,会生成一个唯一的数字证书,该证书与应用程序的包名和版本号相关联。然后,开发者将签名后的应用程序发布到应用商店或提供给其他用户下载。

当用户下载和安装应用程序时,Android系统会验证应用程序的签名。验证的过程涉及到对应用程序的签名证书进行解析,并与系统中存储的证书进行比较。如果两者一致,则说明应用程序是被信任的,系统会正常安装应用程序。如果两者不一致,则说明应用程序可能被篡改或伪造,系统会拒绝安装或发出警告。

Android Killer的原理就是利用漏洞或非法手段来绕过Android系统对应用程序签名的验证机制。它可以修改应用程序的签名信息,使得系统认为应用程序已经经过合法的签名验证。

具体来说,Android Killer可以通过以下几种方式绕过应用程序的签名验证:

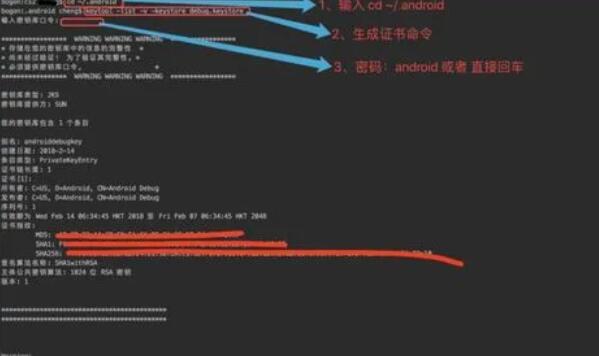

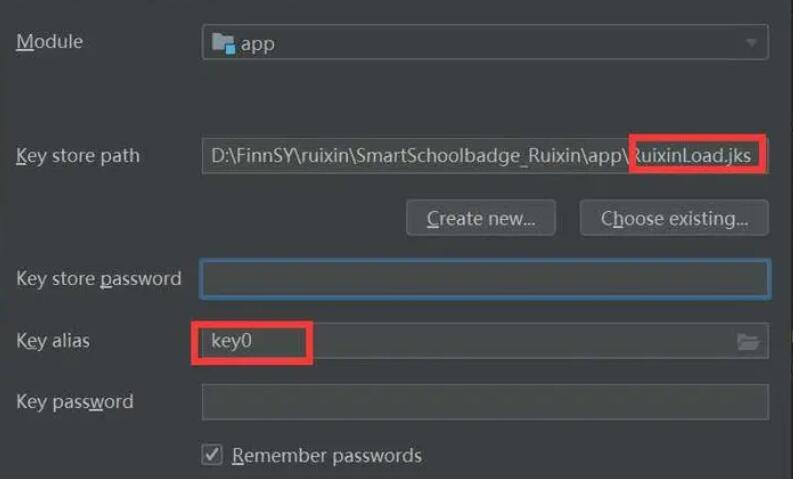

1. 修改签名证书:Android Killer可以替换应用程序的签名证书,使得系统无法验证其真实性。这种方法需要获取到源应用程序的签名证书,并生成一个新的证书来替换。由于签名证书是应用程序的重要标识,因此这种方式涉及到较高的风险和非法性。

2. 篡改签名信息:Android Killer可以修改应用程序的签名信息,包括包名、版本号和签名字节码等。这种方式可以通过反编译应用程序,并使用特定工具对签名信息进行修改。修改后的签名信息可能会使得应用程序无法通过验证,或者验证结果被篡改。

需要注意的是,Android Killer的使用是违法的,并且对应用程序具有潜在危险。通过绕过签名验证,恶意用户可以篡改应用程序的行为,例如在应用程序中插入广告、获取用户敏感信息、实施恶意攻击等。因此,我们不推荐或支持使用Android Killer这类工具。

作为开发者或用户,我们应该高度重视应用程序签名的安全性,避免下载非法或不受信任的应用程序。同时,作为开发者,应该根据Android系统的安全规范,合法使用应用程序签名工具,并且保护签名信息的安全性,以确保应用程序的真实性和完整性。