安卓JNI签名验证是一种防止恶意攻击和保护应用程序完整性的技术手段。本文将详细介绍安卓JNI签名验证的原理和实现方法。

首先,我们需要了解一下JNI(Java Native Interface)是什么。JNI是Java平台提供的一种机制,允许Java代码与本地代码(如C/C++)进行交互。通过JNI,我们可以在Java代码中调用本地代码的函数,实现跨平台的开发。

在安卓开发中,开发者通常会在Java层编写应用程序的逻辑代码,而一些底层的操作(如读写文件、加解密数据等)可能需要调用C/C++编写的本地代码来完成。为了确保应用程序的安全性和合法性,我们需要对这些本地代码进行签名验证。

首先,我们需要在C/C++代码中实现签名验证的函数。以下是一个简单的示例:

```c

JNIEXPORT jboolean JNICALL Java_com_example_MyClass_verifySignature(JNIEnv *env, jobject thisObj) {

jclass cls = (*env)->GetObjectClass(env, thisObj);

// 获取应用程序的包名

jmethodID getPackageName = (*env)->GetMethodID(env, cls, "getPackageName", "()Ljava/lang/String;");

jstring packageName = (jstring)(*env)->CallObjectMethod(env, thisObj, getPackageName);

const char *cPackageName = (*env)->GetStringUTFChars(env, packageName, NULL);

// 获取应用程序的签名

jmethodID getSignature = (*env)->GetMethodID(env, cls, "getSignature", "()Ljava/security/Signature;");

jobject signature = (*env)->CallObjectMethod(env, thisObj, getSignature);

jclass signatureCls = (*env)->GetObjectClass(env, signature);

jmethodID toByteArray = (*env)->GetMethodID(env, signatureCls, "toByteArray", "()[B");

jbyteArray signatureBytes = (jbyteArray)(*env)->CallObjectMethod(env, signature, toByteArray);

jbyte *cSignatureBytes = (*env)->GetByteArrayElements(env, signatureBytes, NULL);

int cSignatureLength = (*env)->GetArrayLength(env, signatureBytes);

// 进行签名验证的逻辑

// ...

// 释放资源

(*env)->ReleaseStringUTFChars(env, packageName, cPackageName);

(*env)->ReleaseByteArrayElements(env, signatureBytes, cSignatureBytes, 0);

return result;

}

```

接下来,在Java代码中调用C/C++代码中的签名验证函数:

```java

public class MyClass {

static {

System.loadLibrary("mylibrary");

}

public native boolean verifySignature();

}

```

最后,在Java代码中对签名进行验证:

```java

MyClass myClass = new MyClass();

boolean result = myClass.verifySignature();

if (result) {

// 签名验证通过

} else {

// 签名验证失败

}

```

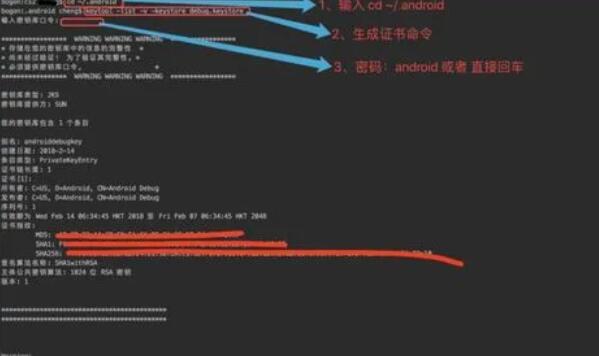

上述代码中的签名验证逻辑可以根据实际需求进行定制。一般情况下,我们可以通过PackageManager获取应用程序的包名和签名信息,然后与预先保存的正确签名信息进行比对。如果验证通过,则证明应用程序是合法的;否则,可能是被篡改或者伪造的。

需要注意的是,为了加强安全性,我们还可以对本地代码进行混淆和加固,以增加攻击者破解的难度。另外,由于本地代码可以被反汇编或逆向工程分析,所以签名验证只能提供一定程度的保护,无法完全防止恶意攻击。

综上所述,安卓JNI签名验证是一种保护应用程序完整性和安全性的重要技术,通过对本地代码进行签名验证,可以有效防止恶意攻击。开发者可以根据实际需求,在C/C++代码中实现签名验证逻辑,并在Java代码中调用进行验证。同时,为了加强安全性,建议对本地代码进行混淆和加固处理。