安卓系统提取APK原签名是一种常见的技术操作,可以帮助开发者验证APK文件的合法性和完整性。在本篇文章中,我将详细介绍这个过程的原理和具体操作步骤。

首先,我们需要了解APK文件的结构。APK文件实际上是一个压缩包,包含了Android应用的各种资源文件、配置文件和代码文件。在APK文件中,签名信息被存储在META-INF目录下的各个SF文件中。

签名的作用是确保APK文件的完整性和安全性。当开发者使用自己的私钥对APK文件进行签名时,该签名将与APK文件捆绑在一起。当用户在安装应用时,系统会验证APK文件的签名是否与开发者的公钥匹配,以验证应用的合法性。

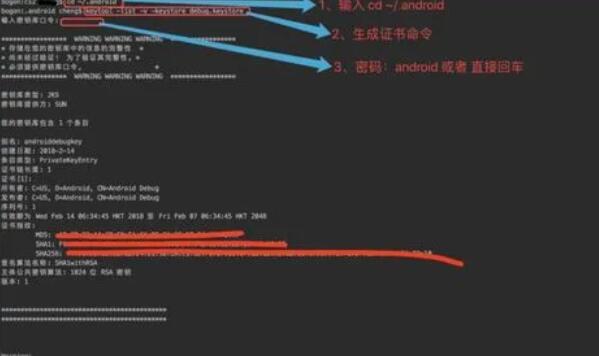

要提取APK文件的原签名,我们需要执行以下步骤:

1. 解压APK文件:将APK文件重命名为ZIP格式,并用解压工具(如WinRAR或7-Zip等)解压该文件,得到一个包含各种资源文件的文件夹。

2. 找到META-INF目录:在解压后的文件夹中,找到META-INF目录。这个目录包含了签名信息文件。

3. 获取签名文件:在META-INF目录中,找到以".SF"为后缀的文件,这些文件存储了签名的相关信息。通常,每个文件都代表一个签名。

4. 查看签名信息:可以使用文本编辑器(如Notepad++或Sublime Text等)打开签名文件,查看其中的签名信息。签名文件使用了ASN.1(抽象语法表示法第一部分)格式编码,包含了签名的算法、公钥和证书等信息。

需要注意的是,提取到的签名文件不包含私钥信息,这是出于安全考虑。私钥用于进行签名操作,应该保密保存,并且不应该泄露给其他人。

通过上述步骤,我们可以成功提取到APK文件的原签名信息,从而验证APK文件的合法性和完整性。这对于开发者来说是非常有用的,可以确保应用在发布过程中没有被篡改。

总结起来,提取APK文件的原签名是一种常见的技术操作,通过解压APK文件并查看META-INF目录中的签名文件,我们可以获取到签名的相关信息。这个过程对于验证APK文件的合法性和完整性非常有帮助,尤其对开发者来说更是必要的操作。